Новий вірус-шифратор блокує Android-гаджети. Як з ним боротись?

Зафіксовано вірус під назвою DoubleLocker, який поширюється переважно під виглядом Adobe Flash Player, атакує смартфони та планшети на базі Android.

Перший шифратор з функцією блокування екрану виявили експерти антивірусної компанії Eset.

Шифратор DoubleLocker побудований на базі мобільного банківського трояна для Android-пристроїв.

Також читайте: Bluetooth краще не вмикати: новий вірус зламує ґаджети за 10 секунд (ВІДЕО)

DoubleLocker оснащений двома інструментами для вимагання: він може змінити PIN-код пристрою на довільний, а також шифрує знайдені дані.

«Таке поєднання функцій у системі Android спостерігається вперше», – повідомили в компанії.

[p][/p]

Як можна підчепити?

DoubleLocker поширюється переважно під виглядом Adobe Flash Player через скомпроментовані сайти.

Після запуску на пристрої користувача додаток пропонує активувати шкідливу службу спеціальних можливостей під назвою Google Play Service. Натомість, отримавши усі необхідні для роботи дозволи, DoubleLocker активує права адміністратора і встановлює себе як лаунчер (Launcher) за замовчуванням, тобто бере контроль над візуальною частиною Android.

«Самовстановлення як лаунчер за замовчуванням підвищує збереження шкідливого ПО на пристрої, – коментує Лукас Стефанко, вірусний аналітик Eset, який знайшов DoubleLocker. – Щоразу, коли користувач натискає кнопку «Додому», вимагач активується і знову блокує екран планшета або смартфона».

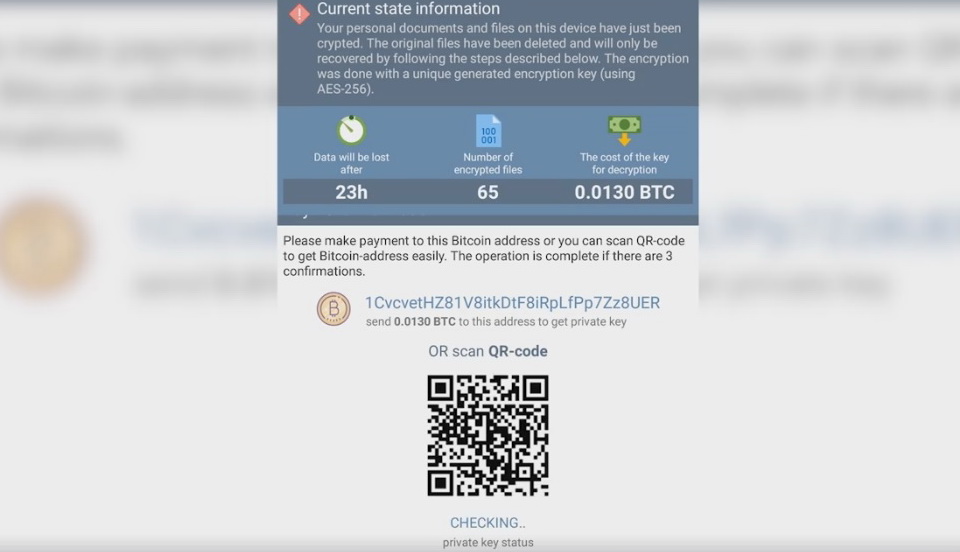

Після виконання на пристрої DoubleLocker використовує два аргументи, щоб переконати користувача оплатити викуп.

По-перше, він змінює PIN-код планшета або смартфона, що перешкоджає використанню пристрою. В якості нового PIN задається випадкове значення, код не зберігається на пристрої і не відправляється куди-небудь зовні, тому користувач або фахівець з безпеки не зможе його відновити.

По-друге, DoubleLocker шифрує всі файли в основному сховищі пристрою. Він використовує алгоритм шифрування AES і додає розширення .cryeye. Сума викупу становить 0,0130 біткоіни (понад $70)/

У повідомленні хакерів сказано, що оплата повинна бути здійснена протягом 24 годин. Якщо ж викуп не буде перерахований, дані залишаться зашифрованими.

Також читайте: Позбутись mail.ru назавжди (ІНСТРУКЦІЯ)

Як позбутися DoubleLocker?

Шахраї радять відключити антивіруси, щоб повернути контроль над гаджетом. Цього не варто робити!

Для усунення цього трояна знавці радять прості кроки.

На звичайних гаджетах (нерутованих, без прав суперкористовача root на пристроях під керуванням операційної системи Android, такі права виробник зазвичай блокує) достатньо лише скинути налаштування до заводських.

Натомість, якщо пристрій рутований, то потрібно підключитися до нього через ADB (Android Debug Bridge) та видалити файл, в якому зберігається PIN-код. Для цього необхідно включити налагодження пристроїв (Налаштування – Параметри розробника – налагодження USB). Блокування блокування буде видалено, і користувач поверне доступ до гаджету. Згодом, працюючи уже в безпечному режимі, користувач зможе деактивувати права адміністратора пристрою для мальварів і видалити її. У деяких випадках потрібне перезавантаження пристрою.

Профілактично рекомендують захистити Android-пристрої якісними продуктами для безпеки і регулярно робити резервні копії.

Раніше вірус WannaCry, який також вимагав плату у біткоїнах, атакував пристрої на операційній системі Windows. WannaCry почав масово блокувати комп’ютери на базі Windows по всьому світу 12 травня 2017. Збитки від атаки оцінили в мільярд доларів.

27 червня державні та банківські установи в Україні масово атакував вірус Petya, який використовував ту ж уразливість в Windows, що й WannaCry. Цю кібератаку називають найбільш масштабною в історії країни.